Notification de vulnérabilité critique : TLS Version 1.0 and 1.1 Protocol Detection

Updated March 12. 2026

CONTEXTE

The GeneXpert Dx 6.4a supports TLS 1.0 and TLS 1.1, which are deprecated and considered insecure. These outdated protocol versions are susceptible to multiple cryptographic weaknesses and downgrade attacks, which could expose secure communications to interception or manipulation.

It is recommended to enable TLS 1.2 and TLS 1.3, and disable support for TLS 1.0 and TLS 1.1, following Microsoft’s guidance for secure protocol configuration.

For more information click here:

https://learn.microsoft.com/en-us/intune/configmgr/core/plan-design/security/enable-tls-1-2-client

PRODUITS CEPHEID AFFECTÉS

Dx customers using Dx 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Before applying the update, Cepheid strongly recommends working with your IT group or representative to ensure that the registry and test result data are backed up appropriately. For guidance on shutting down the software and backing up test result data, please refer to the Dx 6.4a Operator Manual. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Once back-up of the registry and database or test data is complete, proceed with the following:

Steps to follow to apply this-

- Open Registry Editor

- Press Windows + S, type Registry Editor, and hit Enter.

- Press Windows + S, type Registry Editor, and hit Enter.

- Navigate to the following path:

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

- Create TLS 1.0 and TLS 1.1 keys

- Right-click on Protocols → New > Key → name it TLS 1,0

- Repeat for TLS 1.1

- Create Client and Server subkeys under each TLS key:

- Right-click on TLS 1.0 → New > Key → name it Client

- Repeat for Server

- Do the same under TLS 1.1

- Disable TLS 1.0 and 1.1:

- Inside each Client and Server folder:

- Right-click in the right pane → New > DWORD (32-bit) Value

- Name it Enabled → set value to 0

- Create another DWORD named DisabledByDefault → set value to 1

- Inside each Client and Server folder:

- Close Registry Editor

- Restart SQL Server Service:

- Press Windows + R, type services.msc, and hit Enter

- Locate SQL Server (MSSQLSERVER)

- Right-click → Restart

- Verify TLS Registry Configuration via PowerShell:

- Verify SQL Server TLS Handshake Behavior:

Run the following PowerShell script to test TLS 1.0 and 1.1 connectivity to SQL Server:

Notification de vulnérabilité critique : Windows 10 Version 21H2 / 22H2 Security Update (November 2025) KB5068781

Updated March 12. 2026

CONTEXTE

The installed version of Windows 10 (21H2 / 22H2) is missing the November 2025 Security Update (KB5068781) and is affected by multiple vulnerabilities. CVEs in scope include:

CVE 2025 59505, CVE 2025 59506, CVE 2025 59507, CVE 2025 59508, CVE 2025 59509, CVE 2025 59510, CVE 2025 59511, CVE 2025 59512, CVE 2025 59513, CVE 2025 59514, CVE 2025 59515, CVE 2025 60703, CVE 2025 60704, CVE 2025 60705, CVE 2025 60707, CVE 2025 60709, CVE 2025 60714, CVE 2025 60715, CVE 2025 60716, CVE 2025 60717, CVE 2025 60719, CVE 2025 60720, CVE 2025 60723, CVE 2025 60724, CVE 2025 62208, CVE 2025 62209, CVE 2025 62213, CVE 2025 62215, CVE 2025 62217, CVE 2025 62218, CVE 2025 62219, CVE 2025 62452.

These vulnerabilities span remote code execution, privilege escalation, information disclosure, kernel level issues, and other system level risks.

Microsoft has released KB5068781 as a cumulative security update to address all the above vulnerabilities.

For more information click here: https://support.microsoft.com/en-us/topic/november-11-2025-kb5068781-os-builds-19044-6575-and-19045-6575-7fe13257-9079-49af-9369-e0e6242701dd

PRODUITS CEPHEID AFFECTÉS

Dx customers using Dx 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Apply the Microsoft Security Update KB5068781 using the download link below:

Customers with auto update disabled must manually install this security update to remain protected.

Notification de vulnérabilité critique : Microsoft .NET Core (June 2025) KB5061935

Updated March 11. 2026

CONTEXTE

The .Net Runtime component of the Xpertise 7.1 system is missing the Microsoft .NET 8.0:17 Security Update (KB5061935), released as part of Microsoft’s June 2025 servicing updates. This security update includes critical fixes for the .NET runtime and SDK, including remediation for the following vulnerability:

CVE‑2025‑30399 – .NET Remote Code Execution Vulnerability

This update delivers the patched .NET 8.0:17 runtime and corresponding SDK components required to protect systems against remote code execution scenarios.

The update is available through the Microsoft Update Catalog as part of the .NET 8.0:17 Security Update packages (KB5061935)

For more information click here: https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2025-30399

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 7.1 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Apply Microsoft Security Update KB5061935 and download from here: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2025/06/dotnet-sdk-8.0:411-win-x64_93d04ad9ad5c0f7c48c260381c89a82a644ab419.exe

Veuillez vous assurer d’avoir téléchargé la dernière mise à jour de sécurité Microsoft Windows qui permettrait à votre système d’être entièrement protégé contre cette vulnérabilité. Les clients disposant de mises à jour automatiques n’ont pas besoin de prendre d’autres mesures.

Si vous n’avez pas encore automatisé les mises à jour Windows, sélectionnez Démarrer > Paramètres > Mise à jour et sécurité > Mise à jour Windows, puis sélectionnez « Vérifier les mises à jour ».

Notification de vulnérabilité critique : Microsoft SQL Server September 2025 KB5065222, KB5068402 and KB5068404

Updated March 11. 2026

CONTEXTE

The Microsoft SQL Server component of the GeneXpert Dx 6.4a, GeneXpert Xpress 6.4a, and GeneXpert Xpertise 7.1 systems is missing required security updates released in September 2025 (KB5065222) and November 2025 (KB5068402 / KB5068404). Missing these security updates may allow unauthorized command execution, improper input handling, information disclosure, or privilege escalation.

CVEs in scope include CVE 2024 21907, CVE 2025 47997, CVE 2025 55229, CVE 2025 59499, and other related SQL Server engine vulnerabilities as described in Microsoft’s advisories.

Microsoft has released security patched SQL Server updates to fully address these issues.

PRODUITS CEPHEID AFFECTÉS

- Dx customers using GeneXpert Dx 6.4a software are impacted.

- GeneXpert Xpress system customers using GeneXpert Xpress 6.4a software are impacted.

- Les clients Infinity utilisant le logiciel GeneXpert Xpertise 7.1 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Important: Before applying the SQL Server update on any GeneXpert system, refer to the Operator Manual (Dx 6.4a, Xpress 6.4a, or Xpertise 7.1) for validated instructions on performing a database backup using the software interface. This ensures the backup is completed in accordance with validated procedures.

- Verify Current SQL Server Version (Dx 6.4a and Xpress 6.4a – SQL Server 2017)

- Navigate to: C:\Program Files\Microsoft SQL Server\MSSQL14.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- If the version is below 14.0.3515.1, proceed to the next step

- Verify Current SQL Server Version (Xpertise 7.1 – SQL Server 2019)

- Navigate to: C:\Program Files\Microsoft SQL Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- If the version is below 15.0.4445.1, proceed to the next step

- Télécharger et appliquer le correctif

- For Dx 6.4a / Xpress 6.4a (SQL Server 2017 – November 2025 KB5068402)

- Download the official Microsoft security update installer from: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2025/10/sqlserver2017-kb5068402-x64_624967451eeb2cc99334fb8c11aaee5878b7dc25.exe

- Double click the executable to install the update.

- After installation, confirm that the SQL Server version has been updated to 14.0.3515.1

- For Xpertise 7.1 (SQL Server 2019 – September 2025 KB5065222)

- Download the official Microsoft security update installer from: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2025/08/sqlserver2019-kb5065222-x64_6c79c7bda2b1dd4f6903c4534aa90a1d2ed8c84b.exe

- Double click the executable to install the update.

- After installation, confirm that the SQL Server version has been updated to 15.0.4445.1

- For Dx 6.4a / Xpress 6.4a (SQL Server 2017 – November 2025 KB5068402)

Notification de vulnérabilité critique : Microsoft Edge (Chromium) < 141.0.3537.71 Multiple Vulnerabilities

Updated March 11. 2026

CONTEXTE

The Xpertise 7.1 system running a version of Microsoft Edge (Chromium) earlier than 141,0:3537:71, which is affected by multiple security vulnerabilities disclosed in Microsoft’s October 9, 2025, security bulletin.

These include:

- CVE‑2025‑11458 – Heap buffer overflow in Sync

Affects Microsoft Edge Chromium-based builds prior to 141.0.3537.71 and may allow memory corruption or remote exploitation when a user opens maliciously crafted web content. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-11458

- CVE‑2025‑11460 – Use‑after‑free in Storage

It also affects Edge versions prior to 141.0.3537.71, potentially enabling memory corruption or arbitrary code execution under certain conditions. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-11460

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 7.1 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Upgrade Microsoft Edge to version 141,0:3537:71 or later to ensure protection from these vulnerabilities.

You may update Microsoft Edge by:

- Downloading the latest Microsoft Edge Stable build from Microsoft, or

- Navigating to Settings > Help & Feedback > About Microsoft Edge to trigger the update, or

- Use your organization’s software deployment tools to push the latest Edge version.

Notification de vulnérabilité critique : Apache OpenOffice (Version < 4.1.16)

Updated March 11. 2026

CONTEXTE

The Apache OpenOffice component of the Xpertise 7.1 system is installed at a version earlier than 4.1:16 and is affected by multiple security vulnerabilities. CVEs in scope include CVE 2025 64401, CVE 2025 64402, CVE‑2025‑64403, CVE‑2025‑64404, CVE‑2025‑64405, CVE‑2025‑64406, CVE‑2025‑64407, CVE-2025-47997, CVE-2025-55231.

These vulnerabilities could lead to remote code execution, memory corruption, or denial‑of‑service depending on the attack vector.

Apache has released updated security‑patched installers in version 4.1:16.

For more information click here: https://www.openoffice.org/security/cves/CVE-2025-64403.html

PRODUITS CEPHEID AFFECTÉS

GeneXpert customers using Xpertise 7.1 software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Download and apply the latest Apache OpenOffice security patched release (4.1:16 or later) from the link above.

Customers with auto update disabled must manually install this security update to remain protected.

Notification de vulnérabilité critique : Microsoft .NET Core (October 2025) KB5066136

Updated March 11. 2026

CONTEXTE

The .Net Runtime component of the Xpertise 7.1 system is missing the Microsoft .NET Core Security Update (October 2025), which was released as part of Microsoft’s October 2025 service updates. This security update includes critical fixes for the .NET runtime and SDK, including remediation for the following vulnerability:

- CVE 2025 55248 – .NET Remote Code Execution Vulnerability

This update delivers the patched .NET SDK 9.0.111 and corresponding runtime components required to protect systems against remote code execution scenarios.

The update is available through the Microsoft Update Catalog as part of the .NET Core October 2025 Security Update packages.

For more information click here: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-55248

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 7.1 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Apply Microsoft Security Update KB5066136 and download from here: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2025/10/dotnet-sdk-9.0:111-win-x64_c47e76d1e781892049e7a833169f34ef7b236552.exe

Veuillez vous assurer d’avoir téléchargé la dernière mise à jour de sécurité Microsoft Windows qui permettrait à votre système d’être entièrement protégé contre cette vulnérabilité. Les clients disposant de mises à jour automatiques n’ont pas besoin de prendre d’autres mesures.

If you have not yet automated Windows updates, select Start > Settings > Update & Security > Windows Update and then select ‘Check for updates.

Notification de vulnérabilité critique : Visual Studio Tools for Applications (VSTA) Elevation of Privilege Vulnerability

Updated March 11. 2026

CONTEXTE

The Visual Studio Tools for Applications (VSTA) installed in Xpertise 7.1 is earlier than 16,0:35907,0 / 17,0:35906,0 and is affected by a security vulnerability. The CVE in scope is CVE‑2025‑29803, an uncontrolled search path element vulnerability that could allow an attacker with local access to escalate privileges by causing VSTA to load malicious files from an untrusted directory.

This vulnerability could lead to local privilege escalation, unauthorized code execution, or system compromise depending on the attack vector.

Microsoft has released updated, security‑patched VSTA builds in VSTA 16,0:35907,0 and VSTA 17,0:35906,0 to fully address this issue.

For more information click here: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-29803

PRODUITS CEPHEID AFFECTÉS

GeneXpert customers using Xpertise 7.1 software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Upgrade to VSTA 16,0:35907,0, 17,0:35906,0, or later.

Download the latest VSTA installer from the official Microsoft link below: https://download.microsoft.com/download/e7e20e87-14f9-4f72-ad3d-56239300cfad/vsta_2019_setup_ENU.exe

Customers must ensure VSTA is updated to fully eliminate the vulnerability risk.

Notification de vulnérabilité critique : Windows Speculative Execution Configuration Check

Updated March 11. 2026

CONTEXTE

The Windows OS of the GeneXpert Xpress 6.4a has not implemented the recommended mitigations for speculative execution side channel vulnerabilities. CVEs in scope include:

CVE 2017 5715, CVE 2017 5753, CVE 2017 5754, CVE 2018 12126, CVE 2018 12127, CVE 2018 12130, CVE 2018 3615, CVE 2018 3620, CVE 2018 3639, CVE 2018 3646, CVE 2019 11135, CVE 2022 0001.

These vulnerabilities impact CPU speculative execution behavior and may allow unauthorized data access or privilege escalation if not mitigated. Microsoft recommends applying specific registry settings to enforce OS level mitigation controls.

PRODUITS CEPHEID AFFECTÉS

GeneXpert Xpress system customers using Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Apply Recommended Registry Settings

Before applying the update, Cepheid strongly recommends working with your IT group or representative to ensure that the registry and test result data are backed up appropriately. For guidance on shutting down the software and backing up test result data, please refer to the Dx 6.4a Operator Manual. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

- Open Command Prompt or PowerShell with administrative privileges and run:

- reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" /f /v FeatureSettingsOverrideMask /t REG_DWORD /d 3

- reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" /f /v FeatureSettingsOverride /t REG_DWORD /d 8

Verify Configuration

- Run the following PowerShell commands:

- Get-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" -Name FeatureSettingsOverrideMask

- Get-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" -Name FeatureSettingsOverride

- Ensure values are set to 3 and 8, respectively.

Restart the System

- Reboot the machine to apply the mitigations.

Notification de vulnérabilité critique : Adobe Reader < 20.005.30838 / 25.001.20997 Multiple Vulnerabilities (APSB25 119)

Updated March 11. 2026

CONTEXTE

The Adobe Reader component of GeneXpert Xpress 6.4a is earlier than 20:005:30838 or 25:001:20997 and is affected by multiple vulnerabilities. CVEs in scope include CVE 2025 64785, CVE 2025 64786, CVE 2025 64787, and CVE 2025 64899.

These vulnerabilities could result in arbitrary code execution, privilege escalation, memory corruption, or application crashes depending on the attack vector. Adobe has released updated security patched installers to address these vulnerabilities.

For more information refer to Adobe Security Bulletin APSB25 119: https://helpx.adobe.com/in/security/products/acrobat/apsb25-119.html

PRODUITS CEPHEID AFFECTÉS

GeneXpert Xpress system customers using Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Apply Recommended Registry Settings

Upgrade Adobe Reader to version 20:005:30838 / 25:001:20997 or later by downloading the security update below: https://ardownload3.adobe.com/pub/adobe/acrobat/win/AcrobatDC/2500120997/AcroRdrDCx64Upd2500120997.msp

Customers must ensure Adobe Reader is updated to fully eliminate these vulnerabilities.

Notification de vulnérabilité critique : Windows 10 Security Update KB5053606, KB5055518, KB5058379.

Mis à jour le 30 septembre 2025

Remarque : The correct installation sequence is 1) KB5053606, 2) KB5055518, 3) KB5058379

BACKGROUND

The GeneXpert system connected to a touchscreen is affected by a critical Windows 10 kernel vulnerability addressed in Security Update KB5053606. This vulnerability could allow privilege escalation and remote code execution if left unpatched.

These are addressed through a sequence of cumulative updates:

- KB5053606 – Prerequisite update

- KB5055518 – Addresses kernel-level vulnerabilities

- KB5058379 – Final cumulative update

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/en-us/topic/april-8-2025-kb5055518-os-builds-19044-5737-and-19045-5737-6329246b-63bb-4d0a-9e95-e22926fbbe51.

CEPHEID PRODUCTS AFFECTED

GeneXpert system customers using Cepheid OS 2.1 software on the touchscreen are impacted.

ACTIONS REQUISES PAR LES CLIENTS

- Verify Current Kernel Version

- Path: C:\Windows\system32\ntoskrnl.exe

- If the version is 10.0.19041.5369, proceed to the next step.

- Télécharger et appliquer le correctif

- Étape 1 : Install KB5053606 (Download KB5053606)

- Step 2. Install KB5055518 (Download KB5055518)

- Step 3. Install KB5058379 (Download KB5058379)

- Double click each .msu file to install update.

- Reboot if prompted after each update

- Vérifier la mise à jour

- Confirm that the kernel version is updated to 10.0.19041.5848.

Prise en charge du protocole TLS 1.0/1.1

Mis à jour le 30 septembre 2025

BACKGROUND

The remote service accepts connections encrypted using TLS 1.0 and TLS 1.1, which are outdated and insecure protocols. Ces protocoles sont potentiellement vulnérables à de multiples attaques cryptographiques et doivent être désactivés en faveur de TLS 1.2 ou TLS 1.3.

For more information, please reference:

- Tenable Plugin ID 104743

- Tenable Plugin ID 112546

CEPHEID PRODUCTS AFFECTED

Infinity customers using Xpertise 7.1 software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Before applying the update, Cepheid strongly recommends working with your IT group or representative to ensure that the registry and test result data are backed up appropriately. For guidance on shutting down the software and backing up test result data, please refer to the Infinity Xpertise 7.1 Operator Manual. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

Steps to follow to apply this-

- Open Registry Editor

- Press Windows + S, type Registry Editor, and hit Enter.

- Navigate to the following path:

- Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

- Create TLS 1.0 and TLS 1.1 keys:

- Right-click on Protocols → New > Key → name it TLS 1,0

- Repeat for TLS 1,1

- Create Client and Server subkeys under each TLS key:

- Right-click on TLS 1.0 → New > Key → name it Client

- Repeat for Server

- Do the same under TLS 1,1

- Disable TLS 1.0 and 1.1:

- Inside each Client and Server folder:

- Right-click in the right pane → New > DWORD (32-bit) Value

- Name it Enabled → set value to 0

- Create another DWORD named DisabledByDefault → set value to 1

- Inside each Client and Server folder:

- Close Registry Editor

- Restart SQL Server Service:

- Press Windows + R, type services.msc, and hit Enter

- Locate SQL Server (MSSQLSERVER)

- Right-click → Restart

9. Verify TLS Registry Configuration via PowerShell:

10. Verify SQL Server TLS Handshake Behavior:

Run the following PowerShell script to test TLS 1.0 and 1.1 connectivity to SQL Server:

Notification de vulnérabilité critique : Microsoft SQL Server 2019 Security Update KB5046860

Mis à jour le 30 septembre 2025

BACKGROUND

The Microsoft SQL Server 2019 installation is missing security update KB5046860, exposing it to remote code execution vulnerabilities. Please reference the following: https://support.microsoft.com/en-us/topic/kb5046860-description-of-the-security-update-for-sql-server-2019-cu29-november-12-2024-4bddde28-482c-4628-a6e2-2d4f542088b7 .

CEPHEID PRODUCTS AFFECTED

Infinity customers using Xpertise 7.1 software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

The required version is 15.0:4410.1

Important: Before applying the SQL Server update, refer to the Xpertise 7.1 Operator Manual for instructions on performing a database backup using the software interface. This ensures the backup is completed in accordance with validated procedures.

- Verify Current SQL Server Version

- Navigate to: C:\Program Files\Microsoft SQL Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- If the version is 15.0.4326.1, proceed to the next step.

- Télécharger et appliquer le correctif

- Double-click the executable to install: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/11/sqlserver2019-kb5046860-x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

Download KB5046860

- Double-click the executable to install: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/11/sqlserver2019-kb5046860-x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

- Vérifier la mise à jour

- Confirm that the SQL Server version is updated to 15.0.4410.1

Notification de vulnérabilité critique : Dell BIOS Security Patch

Mis à jour le 30 septembre 2025

BACKGROUND

The Dell BIOS on the remote device is missing a security patch and is affected by an improper NULL termination vulnerability that can result in a denial of service (DoS).

Installed version is 1:17,0. For more information, please reference the following: https://www.dell.com/support/home/en-us/drivers/driversdetails?driverid=4jpn9&oscode=wt64a&productcode=optiplex-xe4.

CEPHEID PRODUCTS AFFECTED

Infinity customers using Xpertise 7.1 software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

The fixed version is 1:19,0 for OptiPlex XE4 series.

- Download and Apply BIOS Patch

- Visit the Dell support page and search for OptiPlex XE4 Tower: https://www.dell.com/support/kbdoc/en-us/000220410/dsa-2023-467-security-update-for-a-dell-platform-bios-vulnerability

- Vérifier la mise à jour

- Confirm that the BIOS version is updated to 1.19.0

Rappel de la fin de support de Windows 10 Pro et qualification pour Windows 11 pour certains systèmes Dx GeneXpert

Mis à jour le 17 juillet 2025

Dans le cadre de l’engagement de Cepheid en faveur d’une gestion cohérente des correctifs de sécurité du système d’exploitation Microsoft, nous vous rappelons que Microsoft prévoit de mettre fin à la prise en charge du système d’exploitation Windows 10 Pro dès le 14 octobre 2025. Après cette date, Microsoft ne fournira plus de correctifs ou de mises à jour de sécurité cruciales pour le système d’exploitation Windows 10 Pro. Afin de maintenir les normes de sécurité et de performance les plus élevées, nous vous recommandons vivement une mise à niveau de votre système d’exploitation GeneXpert.

Cepheid a désormais qualifié une mise à niveau vers le système d’exploitation Windows 11 Pro pour certains systèmes Dx GeneXpert déjà expédiés exécutant déjà Windows 10 Pro (et n’exécutant pas Windows 10 IoT Enterprise LTSC). Pour être éligibles à cette mise à niveau, les systèmes GeneXpert doivent exécuter la version logicielle GeneXpert Dx 6.4 ou supérieure et répondre aux exigences spécifiques du matériel informatique et du système d’exploitation

Un dépliant multilingue (référence 303-5234) contenant une liste des exigences et des informations supplémentaires sur l’option de mise à niveau du système d’exploitation Windows 11 Pro est disponible. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

PRODUITS CEPHEID AFFECTÉS

Les systèmes GeneXpert suivants sont affectés :

• GeneXpert Ordinateurs Infinity exécutant Windows 10 Pro

• GeneXpert-II exécutant Windows 10 Pro

• GeneXpert-IV exécutant Windows 10 Pro

• GeneXpert-XVI exécutant Windows 10 Pro

Les systèmes GeneXpert suivants ne sont pas concernés :

• Les systèmes GeneXpert Infinity et Dx exécutant Windows 10 IoT Enterprise LTSC ne nécessitent pas de modification, car ils sont toujours entièrement pris en charge par Microsoft grâce à des mises à jour de sécurité continues.

• Les systèmes GeneXpert Dx connectés à un écran tactile ne nécessitent pas de changement.

• Les systèmes GeneXpert Xpress Hub utilisés dans les environnements exemptés de CLIA continueront à recevoir les mises à jour du système d’exploitation Windows jusqu’au 9 janvier 2029.

Notification de vulnérabilité critique : CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 à CVE-2024-49018

Mis à jour le 17 juillet 2025

CONTEXTE

Le système GeneXpert Dx exécutant le logiciel Dx 6.5 est affecté par plusieurs vulnérabilités critiques dans Microsoft SQL Server 2019 (version 15.0:4223.1), ce qui peut permettre l’exécution de code à distance et l’exécution de commande non autorisée.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/kb5046860-description-of-the-security-update-for-sql-server-2019-cu29november-12-2024-4bddde28-482c-4628-a6e2-2d4f542088b7.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle de SQL Server

Accédez au chemin suivant et vérifiez la version :

C:\Program Files\Microsoft SQL

Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe Si la version est 15.0:4223.1, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Double-cliquez sur le lien ci-dessous pour l’exécutable à installer :

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/11/sqlserver2019-kb5046860-

x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

3.Vérifier la mise à jour

Après l’installation, confirmez que la version de SQL Server est mise à jour pour passer à 15.0:4410.1.

Mise à jour Adobe Reader et notification de vulnérabilité critique : CVE-2024-49530 àCVE-2024-49535 et CVE-2025-24431, CVE-2025-27158 à CVE-2025-27164, CVE2025-27174

Mis à jour le 17 juillet 2025

CONTEXTE

Plusieurs vulnérabilités ont été identifiées dans les versions d’Adobe Acrobat Reader avant 25:001:20432, ce qui peut permettre l’exécution arbitraire du code. Celles-ci sont documentées sous APSB25-14.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

1.Vérifier la version installée

Chemin : C :\Program Files (x86)\Adobe\Acrobat Reader DC\Reader Si la version est inférieure à 25:001:20432, passez à l’étape suivante.

2.Télécharger et installer la mise à jour

Visitez la page de téléchargement d’Adobe Acrobat Reader

- Cliquez sur « Plus d’options de téléchargement » et installez la version 25.001.20432 (de préférence)

- Si cette version n’est pas disponible, passez à la version 24.005.20320

3.Vérifier la mise à jour

Confirmez que la version est mise à jour vers 25:001:20432 ou 24:005:20320

Notification de vulnérabilité critique : Mise à jour de sécurité KB5049981 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5049981 est manquante sur l’hôte Windows 10 distant, ce qui l’expose à des vulnérabilités potentielles, notamment l’escalade des privilèges et l’exécution du code à distance.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/january-14-2025-kb5049981-os-builds-19044-5371-and-19045-5371-12f3788f6e7d-4524-8ab3-27d1666e0510

Les CVE suivants sont concernés : CVE-2024-7344, CVE-2025-21189, CVE-2025-21202,

CVE-2025-21207, CVE-2025-21210-21211, CVE-2025-21213-21215, CVE-2025-21217,

CVE-2025-21219-21220, CVE-2025-21223-21224, CVE-2025-21226-21246, CVE-202521248-21252, CVE-2025-21255-21258, CVE-2025-21260-21261, CVE-2025-21263, CVE2025-21265-21266, CVE-2025-21268-21278, CVE-2025-21280-21282, CVE-2025-21284-

21296, CVE-2025-21298-21308, CVE-2025-21310, CVE-2025-21312, CVE-2025-21314,

CVE-2025-21316-21321, CVE-2025-21323-21324, CVE-2025-21327-21336, CVE-202521338-21341, CVE-2025-21374, CVE-2025-21378, CVE-2025-21382, CVE-2025-21389,

CVE-2025-21409, CVE-2025-21411, CVE-2025-21413, CVE-2025-21417

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 exécutant Windows 10 version 21H2 ou 22H2 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Télécharger et appliquer le chemin

Double-cliquez sur le fichier .msu à installer :

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2025/01/windows10.0-kb5049981-

x64_bda073f7d8e14e65c2632b47278924b8a0f6b374.msu

2. Vérifier la mise à jour

Confirmez que le système a été mis à jour via l’historique de mise à jour Windows ou les informations système.

Notification de vulnérabilité critique : CVE-2025-21176

Mis à jour le 17 juillet 2025

CONTEXTE

Il manque une mise à jour de sécurité à l’installation de Microsoft .NET Framework 4.8.1 sur l’hôte distant qui l’expose à une exécution du code distant. Cette vulnérabilité peut permettre aux hackers d’exécuter un code non autorisé via une demande spécialement élaborée.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/january-14-2025-kb5049621-cumulative-update-for-net-framework-3-5-and-4-81-for-windows-10-version-21h2-and-windows-10-version-22h2-3c3adbc9-113c-410897d2-cdbedfee776f.

PRODUITS CEPHEID AFFECTÉS

Les systèmes Dx 6.5 exécutant Microsoft .NET Framework 4.8.1 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle Accéder à :

C:\Windows\Microsoft.NET\Framework\v4.0:30319\mscorlib.dll

- Si la version est 4.8.9256.0, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Double-cliquez sur le fichier .msu à installer :

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/12/windows10.0-kb5049621-x64-

ndp481_8cf3ab9195ec940d2da51894fb690b2d21404e8e.msu

3.Vérifier la mise à jour

Confirmez que la version est mise à jour vers 4.8:9290,0.

Prise en charge du protocole TLS 1.0/1.1

Mis à jour le 17 juillet 2025

CONTEXTE

Le service à distance accepte les connexions chiffrées à l’aide de TLS 1.0 et TLS 1.1, qui sont des protocoles obsolètes et non sécurisés. Ces protocoles sont potentiellement vulnérables à de multiples attaques cryptographiques et doivent être désactivés en faveur de TLS 1.2 ou TLS 1.3.

Pour plus d’informations, veuillez consulter les sections suivantes :

• https://www.tenable.com/plugins/nessus/104743

• https://www.tenable.com/plugins/was/112546

PRODUITS CEPHEID AFFECTÉS

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

Étapes à suivre pour appliquer cela.

1. Recherchez « Éditeur de registre » dans la barre de recherche de Windows.

2. Accédez au chemin ci-dessous.

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders \SCHANNEL\Protocols

3. Sous Protocoles, créez une structure à deux clés (dossiers) pour TLS 1.0 et TLS 1.1. Remarque : Cliquez avec le bouton droit sur les protocoles pour créer une nouvelle clé.

4. Sous chaque dossier TLS, créez deux autres clés (dossiers) en tant que client et serveur

5. Cliquez sur le dossier du client, dans l’espace vide RHS, cliquez avec le bouton droit et sélectionnez l’option NOUVEAU MOT.

6. Renommez en « Activé » et la valeur doit être définie sur « 0 ».

Remarque : Mêmes valeurs à créer pour TLS 1.0 et TLS 1.1 et les dossiers client et serveur.

7. Fermez l’éditeur.

8. Ouvrez le gestionnaire de configuration de SQL Server.

9. Cliquez sur l’option Services SQL Server.

10. Arrêtez et démarrez le service de SQL Server (MSSQLSERVER).

11. Fermez l’application Gestionnaire de configuration de SQL Server.

12. Téléchargez l’outil Nmap depuis Google et installez-le dans le système.

13. Ouvrez l’invite de commande et saisissez la commande ci-dessous :

nmap -script ssl-enum-ciphers -p 1433 localhost

14. Appuyez sur le bouton Entrée du clavier.

15. Vérifiez que seuls les messages TLS 1.2 et supérieurs sont affichés dans l’invite cmd.

Notification de vulnérabilité critique : Microsoft SQL Server 2017

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5046858 est manquante dans l’installation de Microsoft SQL Server 2017 sur l’hôte distant, ce qui l’expose à des vulnérabilités potentielles d’exécution de code à distance.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/kb5046858-description-of-the-security-update-for-sql-server-2017-cu31november-12-2024-2984d3a5-0683-4f9b-9e6a-3888e67bd859.

Les CVE suivants sont concernés : CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 à CVE-2024-49043

PRODUITS CEPHEID AFFECTÉS

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier le chemin de la version actuelle de SQL Server :

C:\Program Files\Microsoft SQL

Server\MSSQL14.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- Si la version est 14.0.3294.2, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Double-cliquez sur le lien du fichier exécutable ici :

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2024/11/sqlserver2017-kb5046858-

x64_b681ef619a79265439b4109c01a02f54cfe89928.exe

3.Vérifier la mise à jour

Confirmez que la version est mise à jour vers 14.0:3485.1.

Notification de vulnérabilité critique : Mise à jour de sécurité KB5051974, KB505518, KB5060633 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5051974 de l’hôte Windows 10 distant est manquante, ce qui traite de multiples vulnérabilités, notamment l’exécution de code à distance et l’escalade de privilèges.

Les CVE suivants sont concernés : CVE-2025-21181, CVE-2025-21184, CVE-2025-21190,

CVE-2025-21200, CVE-2025-21201, CVE-2025-21212, CVE-2025-21216, CVE-2025-21254,

CVE-2025-21337, CVE-2025-21347, CVE-2025-21349 à CVE-2025-21420

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Télécharger et appliquer le correctif

Double-cliquez sur le fichier .msu à installer :

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2025/02/windows10.0-kb5051974-

x64_74aa601c3966a9e1ad4efe6287550c0f0bdea59d.msu

2. Vérifier la mise à jour pour KB5051974

Confirmez l’installation via l’historique des mises à jour Windows ou les informations système.

3. Mises à jour supplémentaires pour KB5055518 et KB5060533

Veuillez continuer avec la dernière mise à jour de sécurité Microsoft Windows qui permettrait à votre système d’être entièrement protégé contre cette vulnérabilité. Les clients disposant de mises à jour automatiques n’ont pas besoin de prendre d’autres mesures. Si vous n’avez pas encore automatisé les mises à jour Windows, sélectionnez Démarrer > Paramètres > Mise à jour et sécurité > Mise à jour Windows, puis sélectionnez « Vérifier les mises à jour ».

Notification de vulnérabilité critique : Mise à jour de sécurité KB5060533 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5060533 est manquante sur l’hôte Windows 10 distant. Cette mise à jour traite les vulnérabilités dans le noyau Windows qui pourraient permettre l’escalade des privilèges et le refus de service.

Les CVE suivants sont concernés : CVE-2024-9157, CVE-2025-21180, CVE-2025-21247,

CVE-2025-24035, CVE-2025-24044, CVE-2025-24046, CVE-2025-24048, CVE-2025-24050–

24051, CVE-2025-24054–24056, CVE-2025-24059, CVE-2025-24061, CVE-2025-24066– 24067, CVE-2025-24071–24072, CVE-2025-24984–24985, CVE-2025-24987–24988, CVE-

2025-24991–24993, CVE-2025-24995–24997, CVE-2025-26633, CVE-2025-26645

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle du noyau

Chemin : C:\Windows\system32\ntoskrnl.exe

- Si la version est 10.0.19041.4894, passez à l’étape suivante.

2.Télécharger et appliquer le correctif Télécharger KB5060533 -

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3.Vérifier la mise à jour

Après avoir appliqué le correctif, confirmez que la version du noyau est mise à jour à 10,0:19041:5965.

Remarque : Il s’agit d’une mise à jour cumulative. L’application de KB5060533 seule est suffisante et inclut tous les correctifs de sécurité antérieurs au niveau du noyau.

Notification de vulnérabilité critique : Mise à jour de sécurité KB5060533 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5060533 de l’hôte Windows 10 distant est manquante, ce qui traite des vulnérabilités critiques dans le noyau Windows et les composants système.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/june-10-2025-kb5060533-os-builds-19044-5965-and-19045-5965-eeae388cca1c-4569-95d7-3d7be2e0b8ba

Les CVE suivants sont concernés : CVE-2025-21191, CVE-2025-21197, CVE-2025-21204,

CVE-2025-21205, CVE-2025-21221, CVE-2025-21222, CVE-2025-24058, CVE-2025-24060, CVE-2025-24062, CVE-2025-24073, CVE-2025-24074, CVE-2025-26635, CVE-2025-26637,

CVE-2025-26639, CVE-2025-26640, CVE-2025-26641, CVE-2025-26644, CVE-2025-26648,

CVE-2025-26663, CVE-2025-26665, CVE-2025-26666, CVE-2025-26668, CVE-2025-26669,

CVE-2025-26670, CVE-2025-26672, CVE-2025-26673, CVE-2025-26674, CVE-2025-26675,

CVE-2025-26678, CVE-2025-26679, CVE-2025-26681, CVE-2025-26686, CVE-2025-26687,

CVE-2025-26688, CVE-2025-27467, CVE-2025-27469, CVE-2025-27471, CVE-2025-27473,

CVE-2025-27476, CVE-2025-27477, CVE-2025-27478, CVE-2025-27481, CVE-2025-27484,

CVE-2025-27487, CVE-2025-27490, CVE-2025-27491, CVE-2025-27727, CVE-2025-27729,

CVE-2025-27730, CVE-2025-27731, CVE-2025-27732, CVE-2025-27735, CVE-2025-27736,

CVE-2025-27737, CVE-2025-27738, CVE-2025-27739, CVE-2025-27742, CVE-2025-29809, CVE-2025-29810, CVE-2025-29824.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle du noyau

Chemin : C:\Windows\system32\ntoskrnl.exe

- Si la version est 10.0.19041.5369, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Téléchargez KB5060533 pour la Mise à jour cumulative 2025-04 pour Windows 10 Version 22H2 pour les systèmes x64 (la première ligne est répertoriée ici) :

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3.Vérifier la mise à jour

Confirmez que la version du noyau est mise à jour vers 10,0:19041:5965.

Vulnérabilité critique Notifications du SDK Microsoft .NET Core : CVE-38229, CVE-2024-43483, CVE-2024-4384, CVE-2024-43485

Mis à jour le 21 avril 2025

CONTEXTE

Le système Infinity exécutant le logiciel Xpertise 6.8 sur l’ordinateur GeneXpert utilise les versions de Microsoft .NET Core SDK antérieures à 6.0:35, qui contiennent plusieurs vulnérabilités de sécurité critiques identifiées dans l’avis du fournisseur, y compris CVE-38229, CVE-2024-43483, CVE-2024-4384 et CVE-2024-43485. Pour plus d’informations, veuillez consulter les sections suivantes :

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Si vous êtes sur .NET 6.0 ou une version antérieure à 8.0:11, il est fortement recommandé de mettre à niveau vers .NET 8.0:11, car .NET 6.0 ne recevra plus de correctifs de sécurité pour cette vulnérabilité de la part de Microsoft.

Pour vérifier et corriger la version, veuillez vous reporter aux étapes suivantes :

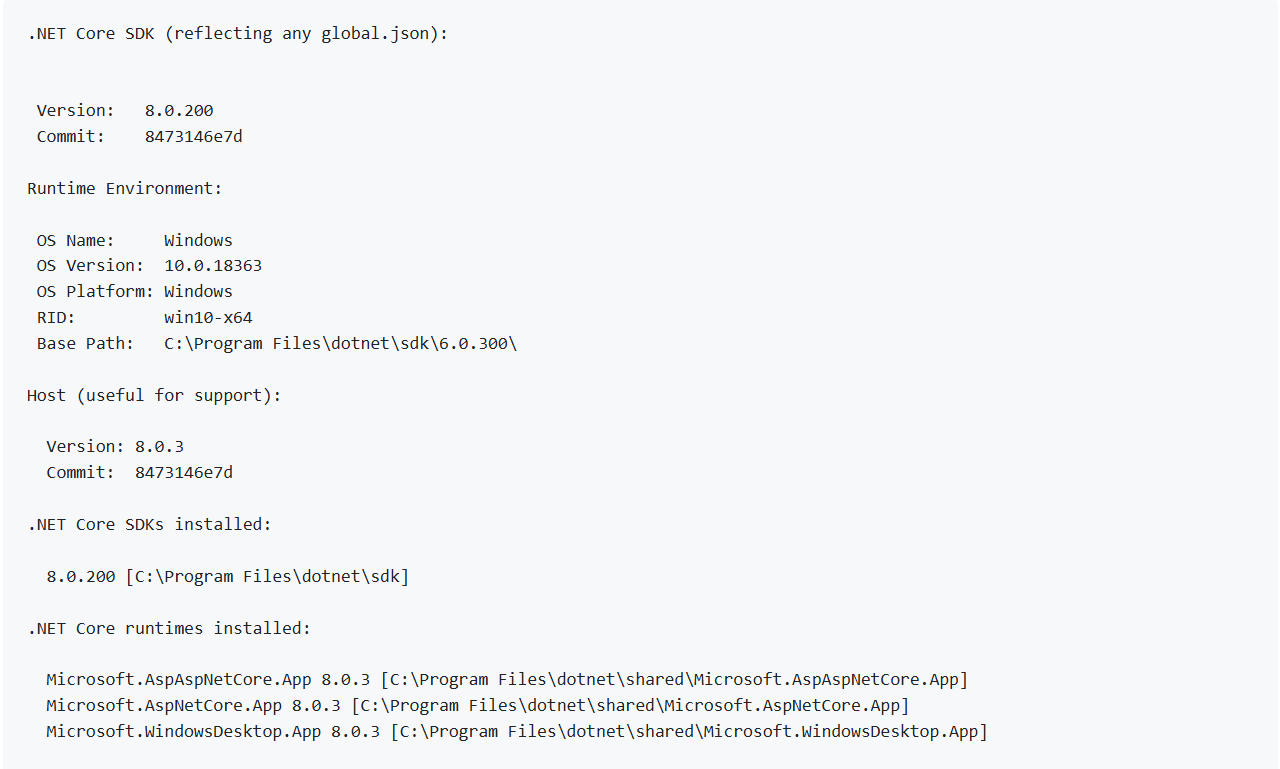

1. Identifiez les versions affectées : Vérifiez si votre application utilise l’une des versions concernées du SDK .NET Core. Vous pouvez répertorier les versions que vous avez installées en exécutant la commande dotnet --info et vous verrez la sortie comme suit :

2. Si vous avez une version antérieure à 8.0:11, veuillez suivre les étapes suivantes

3. Pour résoudre le problème, veuillez installer la dernière version de .NET 8.0:11 à partir du lien ci-dessous : https://download.visualstudio.microsoft.com/download/pr/27bcdd70-ce64-4049-ba24-2b14f9267729/d4a435e55182ce5424a7204c2cf2b3ea/windowsdesktop-runtime-8.0:11-win-x64.exe

4. Pour vérifier que le fichier téléchargé n’a pas été corrompu, veuillez utiliser les informations de somme de contrôle SHA512 ci-dessus pour valider le fichier comme expliqué dans Vérifiez les fichiers binaires téléchargés

5. Vérifiez les versions que vous avez installées en exécutant la commande dotnet --version et verrez la sortie comme suit :

6. Vérifiez que la sortie indique : C:\Users/VirtualLab-Dev Team>Dotnet – version 8.0.11 pour remédier à cette vulnérabilité

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2023-48674

Mis à jour le 21 avril 2025

CONTEXTE

Un correctif de sécurité est manquant au BIOS Dell sur le système Infinity et est donc affecté par une vulnérabilité de terminaison NULL incorrecte qui peut entraîner une condition de déni de service (DoS). Un utilisateur de haut niveau disposant d’un accès réseau à l’ordinateur peut envoyer des données malveillantes.

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Veuillez vous assurer que la « version fixe » pour la série OptiPlex XE4 est 1:22,0 pour la série OptiPlex XE4 alors que la version installée est actuellement 1.9.0. Pour vérifier et corriger la version de Dell OptiPlex XE4, veuillez vous reporter aux étapes suivantes :

1. Vérifier la version actuelle du BIOS :

a. Vérifiez la version actuelle du BIOS installée sur votre système OptiPlex XE4. Si il s'agit de 1.9.0. veuillez suivre l’étape 2.

2. Télécharger la version fixe du BIOS :

a. Rendez-vous sur le site de support Dell et téléchargez la version 1:22,0 du BIOS pour la série OptiPlex XE4.

3. Préparer la mise à jour du BIOS :

a. Sauvegardez toutes les données importantes pour éviter la perte de données pendant le processus de mise à jour.

b. Assurez-vous que votre système est connecté à une source d’alimentation fiable.

4. Mettre à jour le BIOS :

a. Suivez les instructions fournies par Dell pour mettre à jour le BIOS. Cela implique généralement d’exécuter le fichier exécutable téléchargé et de suivre les invites à l’écran.

5. Vérifier la mise à jour :

a. Après la mise à jour, redémarrez votre système et accédez au paramétrage du BIOS pour confirmer que la version du BIOS est maintenant 1:22,0.

6. Surveiller les performances du système :

a. Cepheid recommande de surveiller l’ordinateur après la mise à jour pour détecter tout comportement inhabituel et de signaler tout élément inhabituel au Support technique de Cepheid.

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Vulnérabilité critique associée aux autorisations Windows

Mis à jour le 21 avril 2025

CONTEXTE

L’exécutable de service Windows avec des autorisations non sécurisées sur l’hôte distant peut permettre à un utilisateur non privilégié de remplacer par un code arbitraire, ce qui entraîne une escalade des privilèges. Pour plus d’informations, veuillez consulter les sections suivantes : https://www.tenable.com/plugins/nessus/65057.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Cepheid recommande que cette mise à jour soit mise en œuvre par le service informatique de votre organisation.

Veuillez vous assurer que les groupes suivants ne disposent pas des autorisations nécessaires pour modifier ou rédiger des fichiers exécutables de service contenant des exécutables de service :

- Tous

- Utilisateurs

- Utilisateurs du domaine

- Utilisateurs authentifiés

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2024-48993 à CVE-2024-49018, CVE-2024-49021, CVE-2024-49043.

Mis à jour le 21 avril 2025

CONTEXTE

Il manque des mises à jour de sécurité à l’installation de Microsoft SQL Server sur l’hôte distant. Celui-ci est donc affecté par de multiples vulnérabilités. Un tiers pourrait potentiellement exploiter cette vulnérabilité et contourner l’authentification et exécuter des commandes arbitraires non autorisées. Pour plus d’informations, veuillez consulter les sections suivantes : https://www.tenable.com/plugins/nessus/211471.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

La version correcte est 2019:150:4410,1 pour la version SQL Server : 15.0:4223.1 Express Edition et instance SQL Server : MSSQLSERVER

Veuillez télécharger le lien ci-dessous et appliquer le correctif : https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/11/sqlserver2019-kb5046860-x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe.

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2025-21210, CVE-2025-21211, CVE-2025-21213, CVE-2025-21214, CVE-2025-21215, CVE-2025-21228 à CVE-2025-21241, CVE-2025-21244, CVE-2025-21245, CVE-2025-21246, CVE-2025-21300, CVE-2025-21301, CVE-2025-21302, CVE-2025-21304 à CVE-2025-21308

Mis à jour le 21 avril 2025

CONTEXTE

La mise à jour de sécurité de l’hôte Windows distant est manquante 5049981. Il est donc affecté par de multiples vulnérabilités, y compris, mais sans s’y limiter :

- Pilote de transport multidiffusion fiable Windows (RMCAST) Vulnérabilité d’exécution de code à distance

- Vulnérabilité de l’exécution du code à distance du service de téléphonie Windows

- Vulnérabilité de divulgation d’informations Windows BitLocker

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/en-us/topic/january-14-2025-kb5049981-os-builds-19044-5371-and-19045-5371-12f3788f-6e7d-4524-8ab3-27d1666e0510.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Le fichier C:\Windows\system32\ntoskrnl.exe n’a pas été corrigé et la version correcte doit être : 10,0:19041:5369

Veuillez télécharger le lien ci-dessous et appliquer le correctif https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2025/01/windows10.0-kb5049981-x64_bda073f7d8e14e65c2632b47278924b8a0f6b374.msu.

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2025-21176

Mis à jour le 21 avril 2025

CONTEXTE

CVE-2025-21176 est une vulnérabilité de sécurité dans Microsoft .NET Framework et Visual Studio permettant à un tiers d’exécuter le code à distance. Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/en-us/topic/january-14-2025-kb5049613-cumulative-update-for-net-framework-3-5-and-4-8-for-windows-10-version-21h2-and-windows-10-version-22h2-5a937c4b-5764-4f98-84a9-7f81e232666e.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

La version à distance doit être 4.8:4772,0.

Veuillez télécharger le lien ci-dessous et appliquer le correctif : https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/12/windows10.0-kb5049613-x64-ndp48_9fb624c593353450a31118a4029ebed77699760b.msu/.

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Annonce de mise à niveau du logiciel GeneXpert Dx 6.5 pour Windows OS

Mis à jour le 1er janvier 2025

Nous souhaitons vous informer d’une mise à jour importante concernant la compatibilité et l’assistance pour la version logicielle de GeneXpert Dx 6.5 de Cepheid utilisée avec les systèmes Dx GeneXpert.

À compter d’aujourd’hui, la version logicielle de GeneXpert Dx 6.5 ne peut plus être installée sur les ordinateurs exécutant le système d’exploitation Windows 7. Cette décision suit la fin de la prise en charge du système d’exploitation Windows 7 par Microsoft. En raison de la fin de la prise en charge de Windows 7, Cepheid n’est pas en mesure d’assurer la sécurité et la fonctionnalité du logiciel GeneXpert Dx 6.5 sur ce système d’exploitation. Continuer à utiliser GeneXpert Dx 6.5 sur Windows 7 pourrait exposer les données de cet ordinateur et de tout appareil connecté à des vulnérabilités de cybersécurité.

Cepheid conseille aux systèmes GeneXpert Dx équipés de Windows 7 de passer à un système d’exploitation pris en charge (Windows 10 IoT Enterprise LTSC), sur un ordinateur configuré par Cepheid qui continuera à recevoir des mises à jour régulières et des correctifs de sécurité jusqu’au 13 janvier 2032. Cela garantira la sécurité continue et les performances optimales de vos systèmes Dx GeneXpert sur la dernière version logicielle de GeneXpert Dx 6.5.

Nous vous recommandons ensuite d’identifier tous les systèmes exécutant actuellement Windows 7 qui utilisent la version logicielle de GeneXpert Dx 6.5 et prévoient de mettre à niveau ces systèmes vers un système d’exploitation activement pris en charge. Veuillez vous reporter aux directives de votre organisation ou institution pour savoir si une revalidation est requise une fois qu’un nouveau système d’exploitation est installé dans le cadre de la mise à niveau.

Si vous avez des questions ou si vous avez besoin d’aide concernant le processus de mise à niveau, n’hésitez pas à contacter le service de Support technique de Cepheid à techsupport@cepheid.com.

Mise à jour de sécurité du système d’exploitation Microsoft Windows

Mis à jour le 1er janvier 2025

CONTEXTE

Microsoft a publié une mise à jour pour résoudre les problèmes de sécurité du système d’exploitation Windows. Pour plus d’informations, l’article Microsoft KB5043064 est disponible ici : https://support.microsoft.com/en-us/topic/september-10-2024-kb5043064-os-builds-19044-4894-and-19045-4894-cd14b547-a3f0-4b8f-b037-4ae3ce83a781.

Les CVE suivants sont concernés : CVE-2024-21416, CVE-2024-30073, CVE-2024-38014, CVE-2024-38045, CVE-2024-38046, CVE-2024-38119, CVE-2024-38217, CVE-2024-38234, CVE-2024-38235, CVE-2024-38237, CVE-2024-38238, CVE-2024-38239, CVE-2024-38240, CVE-2024-38241, CVE-2024-38242, CVE-2024-38243, CVE-2024-38244, CVE-2024-38245, CVE-2024-38246, CVE-2024-38247, CVE-2024-38248, CVE-2024-38249, CVE-2024-38250, CVE-2024-38252, CVE-2024-38254, CVE-2024-38256, CVE-2024-38257, CVE-2024-43461, CVE-2024-43487

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Veuillez télécharger le lien suivant sur le site Web de Microsoft : https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2024/09/windows10.0-kb5043064-x64_0424c72dcc5ac6d6682f2108afe872ecb8a09394.msu

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Notifications de vulnérabilité critique : CVE-2024-21814 & CVE-2023-28388

Mis à jour le 1er janvier 2025

CONTEXTE

Le logiciel du dispositif Chipset installé sur l’écran tactile du système d’exploitation Cepheid peut contenir une vulnérabilité liée à un élément de chemin de recherche non contrôlé, permettant potentiellement à un attaquant local authentifié d’escalader ses privilèges.

Pour plus d’informations, veuillez consulter les sections suivantes :

- https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00870.html

- https://www.tenable.com/plugins/nessus/186475

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Veuillez effectuer une mise à niveau vers la version 10,1:19444:8378 du logiciel ou ultérieure. La dernière version de l’utilitaire est disponible ici (version 10,1:19867:8574) : https://www.intel.com/content/www/us/en/download/19347/chipset-inf-utility.html

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2024-37334

Mis à jour le 1er janvier 2025

CONTEXTE

Le pilote SQL Server OLE DB installé sur l’hôte distant ne dispose pas d’une mise à jour de sécurité et est affecté par une vulnérabilité d’exécution de code à distance, ce qui peut conduire un utilisateur authentifié à se connecter potentiellement à une base de données SQL Server malveillante via un pilote de connexion. Pour plus d’informations, veuillez consulter les sections suivantes : https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2024-37334

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Le lien vers le correctif se trouve ci-dessous. Cliquez sur le lien, puis sur « Télécharger » pour continuer.

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5040711

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid au techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2024-38081

Mis à jour le 1er janvier 2025

CONTEXTE

CVE-2024-38081 est une vulnérabilité qui affecte .NET Framework 3.5, 4.8 et 4:81 lorsque l’ordinateur Cepheid ne dispose pas d’une mise à jour de sécurité. Ces ordinateurs peuvent être affectés par une vulnérabilité d’exécution de code à distance. Pour plus d’informations, veuillez consulter KB5039893 ou KB5039884 de Microsoft :

- https://support.microsoft.com/en-us/topic/july-9-2024-kb5039893-cumulative-update-for-net-framework-3-5-and-4-8-1-for-windows-10-version-21h2-and-windows-10-version-22h2-71bd323c-e8e8-4d1f-9f8f-5dda2eeb6feb

- https://support.microsoft.com/en-us/topic/july-9-2024-kb5039884-cumulative-update-for-net-framework-3-5-and-4-8-for-windows-10-version-21h2-and-windows-10-version-22h2-2bd4310c-948e-4808-ab4e-a2e0e3bcf5bd

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

Les clients Dx utilisant le logiciel Cepheid OS 2.1 sur l’écran tactile sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Veuillez vous assurer d’avoir téléchargé la mise à jour de sécurité de Microsoft de juillet 2024 pour Windows 10 Version 21H2 et Windows 10 22H2 qui permettrait à votre système d’être entièrement protégé contre cette vulnérabilité. Les clients disposant de mises à jour automatiques n’ont pas besoin de prendre d’autres mesures.

Si vous n’avez pas encore automatisé les mises à jour Windows, sélectionnez Démarrer > Paramètres > Mise à jour et sécurité > Mise à jour Windows, puis sélectionnez « Vérifier les mises à jour ».

Cepheid recommande fortement de sauvegarder les données des résultats de test ou la base de données avant l’installation du patch. Pour obtenir des instructions sur la façon d’arrêter le logiciel Dx et de sauvegarder les données de résultats, consulter le manuel d’utilisation. Pour plus d’informations sur l’installation, veuillez consulter votre groupe informatique ou suivre les politiques de gouvernance informatique de votre organisation.

Pour plus d’informations sur les étapes liées à cette mise à jour, veuillez contacter le Support technique de Cepheid techsupport@cepheid.com.

Notification de vulnérabilité critique : CVE-2024-38081

Mis à jour le 1er janvier 2025

CONTEXTE

L’ordinateur Cepheid exécutant le système d’exploitation Windows dispose d’au moins un service installé qui utilise un chemin de service sans guillemets, ce qui peut permettre à un tiers d’insérer un fichier exécutable dans le chemin du service affecté. Pour plus d’informations, veuillez consulter les sections suivantes : https://www.tenable.com/plugins/nessus/63155.

Les CVE suivants sont concernés : CVE-2013-1609, CVE-2014-0759, CVE 2014-5455.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez ouvrir et mettre à jour NetPipeActivator avec les éléments suivants : C:\Windows\Microsoft.NET\Framework64\v3.0\Windows Communication Foundation\SMSvcHost.exe

Notification Apache Log4j

Mis à jour le 1er janvier 2025

CONTEXTE

La version d’Apache Log4j sur l’ordinateur Cepheid exécutant un système d’exploitation Windows peut être affectée par une exécution de code à distance lorsqu’elle est configurée pour utiliser JMSappender. Ceci se trouve dans Apache Log4j version 1.2. Pour plus d’informations, veuillez consulter les sections suivantes :

Les CVE suivants sont concernés : CVE-2021-4104, CVE-2019-17571, CVE-2020-9488, CVE-2022-23302, CVE-2022-23305, CVE-2022-23307, CVE-2023-26464.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Une mise à jour SQL vers CU16 KB5011644 à partir de SQL Server 2019 RTM est recommandée. Veuillez suivre les étapes ci-dessous :

- Télécharger la mise à jour :

- Suivez le lien vers le catalogue de mises à jour Microsoft et cliquez ici : Catalogue de mises à jour Microsoft

- Téléchargez le package de mise à jour approprié pour votre système.

- Se préparer à la mise à jour :

- Sauvegardez vos données : Assurez-vous d’avoir une sauvegarde complète de vos bases de données et de votre système.

- Vérifiez les exigences du système : Vérifiez que votre système répond aux exigences de la mise à jour.

- Notifier les utilisateurs : Informer les utilisateurs de la mise à jour planifiée et des temps d’arrêt potentiels.

- Installer la mise à jour :

- Exécutez le programme d’installation : Exécutez le package de mise à jour téléchargé.

- Suivez les instructions à l’écran : Le programme d’installation va vous guider à travers la procédure de mise à jour. Assurez-vous de lire et de suivre attentivement toutes les invites.

- Redémarrez les services : Une fois l’installation terminée, redémarrez les services SQL Server.

- Vérifier la mise à jour :

- Vérifiez la version de SQL Server : Ouvrez SQL Server Management Studio (SSMS) et exécutez la requête suivante pour vérifier la mise à jour :

- SÉLECTIONNEZ @@VERSION ; la version doit être mise à jour à la version 15.0.4223.11

- Revue des journaux : Vérifiez que les journaux d’erreurs SQL Server et Windows Event Viewer ne présentent aucun problème pendant la mise à jour.

- Tâches post-mise à jour :

- Exécutez des tests : Effectuez des tests pour vous assurer que SQL Server fonctionne correctement après la mise à jour.

- Suivi des performances : Gardez un œil sur les performances du serveur pour vous assurer qu’il n’y a pas de problèmes inattendus.

- Mettez à jour la documentation : Documentez le processus de mise à jour et toute modification apportée.

Notification de vulnérabilité critique : CVE-2013-3900

Mis à jour le 1er janvier 2025

CONTEXTE

CVE-2013-3900 est une vulnérabilité WinVerifyTrust qui peut affecter un ordinateur Cepheid exécutant le système d’exploitation Windows. Cette vulnérabilité peut entraîner la réception de demandes spécialement conçues pour exécuter un code arbitraire. Pour plus d’informations, veuillez consulter les éléments suivants : https://www.tenable.com/plugins/nessus/166555.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid au techsupport@cepheid.com.

Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, ouvrez le registre, accédez aux 2 structures de dossiers ci-dessous et activez "EnableCertPaddingCheck"="1" comme indiqué ci-dessous. Veuillez créer les dossiers requis s’ils ne sont pas déjà disponibles.

[HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Wintrust\Config]

""EnableCertPaddingCheck""=""1""

[HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Cryptography\Wintrust\Config]

""EnableCertPaddingCheck""=""1""

Fin du support Windows 10 Pro

Mis à jour le 22 juillet 2024

CONTEXTE

Dans le cadre de l’engagement de Cepheid à prendre en charge notre menu de tests tout en assurant une gestion cohérente des correctifs de sécurité, nous vous informons de la fin de l’assistance Windows 10 Pro de Microsoft le 14 octobre 2025.

Pour tous les clients exécutant Windows 10 Pro, Cepheid recommande une mise à niveau vers Windows 10 IoT Enterprise LTSC 2021 avec la dernière version logicielle du produit Cepheid qui assure une assistance active avec la dernière cybersécurité et une protection de la confidentialité des données jusqu’au 13 janvier 2032.

Le système d’exploitation Windows 7 n’est plus activement pris en charge par Microsoft et une utilisation continue peut introduire une exposition potentielle des données sur cet ordinateur et tout/ces appareil(s) connectés à des vulnérabilités de cybersécurité. Si votre système est connecté à un PC/ordinateur portable avec système d’exploitation Windows 7, une mise à niveau est fortement recommandée. Veuillez consulter la communication précédente de Cepheid ici.

Si vous avez des questions ou des préoccupations concernant la transition vers Windows 10 IoT Enterprise LTSC2021, veuillez contacter votre représentant Cepheid local. Vous pouvez également contacter le Support technique de Cepheid.

Nous apprécions votre confiance et votre fidélité à nos produits, nous vous remercions de votre partenariat. et nous continuerons à travailler étroitement avec vous pour vous proposer une option de transition personnalisée vers nos solutions et technologies les plus récentes, et de la plus haute qualité.

Notification de vulnérabilité critique : CVE-2016-2183 couvrant la vulnérabilité OpenSSL

Mis à jour le 17 septembre 2024

CONTEXTE

Les chiffrements DES et Triple DES utilisés dans les protocoles TLS, SSH et IPSec peuvent permettre aux pirates distants de collecter des données en texte clair sur une session chiffrée de longue durée. Pour plus d’informations, veuillez consulter les sections suivantes : https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2016-2183.

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Cepheid recommande que cette mise à jour soit mise en œuvre par le service informatique de votre organisation.

Veuillez suivre les étapes ci-dessous pour appliquer le correctif :

- Sur le système où le correctif doit être installé, dans la barre de recherche Windows, saisissez « Windows Power Shell » et ouvrez-le en tant qu’administrateur

- Saisissez la commande Disable-TlsCipherSuite -Name ’TLS_RSA_WITH_3DES_EDE_CBC_SHA’ dans la fenêtre Windows PowerShell

- Appuyez sur le bouton Entrée de votre clavier

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Notification de vulnérabilité critique : CVE-2013-3900

Mis à jour le 17 septembre 2024

CONTEXTE

CVE-2013-3900 est une vulnérabilité WinVerifyTrust qui affecte un système distant et peut entraîner la réception de demandes spécialement conçues. Pour plus d’informations, veuillez consulter les éléments suivants : https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-3900.

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

1. Ouvrez « Éditeur d’enregistrement », allez à l’emplacement ci-dessous et effectuez les modifications comme indiqué ci-dessous.

[HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Wintrust\Config]

"EnableCertPaddingCheck"="1"

[HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Cryptography\Wintrust\Config]

"EnableCertPaddingCheck"="1"

Détection du protocole TLS Version 1.0 et (4) TLS Version 1.1 Notification de protocole faible

Mis à jour le 17 septembre 2024

CONTEXTE

Le serveur distant accepte les connexions chiffrées à l’aide de TLS 1.0, qui présente un certain nombre de défauts de conception cryptographique et le serveur distant propose également TLS obsolète 1.1, qui ne sont atténués que par les versions plus récentes TLS 1.2 et 1.3.

Pour plus d’informations, veuillez consulter les sections suivantes :

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Veuillez activer la prise en charge de TLS 1.2 et 1.3 lors de la désactivation de TLS 1.0 ou 1.1 qui implique une mise à jour du registre Windows.

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

Étapes à suivre pour appliquer cela.

- Recherchez « Éditeur de registre » dans la barre de recherche de Windows.

- Accédez au chemin ci-dessous. Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ SecurityProviders\SCHANNEL\Protocols

- Sous Protocoles, créez une structure à deux clés (dossiers) pour TLS 1.0 et TLS 1.1. Remarque : Cliquez avec le bouton droit sur les protocoles pour créer une nouvelle clé.

- Sous chaque dossier TLS, créez deux autres clés (dossiers) en tant que client et serveur

- Cliquez sur le dossier du client, dans l’espace vide RHS, cliquez avec le bouton droit et sélectionnez l’option NOUVEAU MOT.

- Renommez en « Activé » et la valeur doit être définie sur « 0 ». Remarque : Mêmes valeurs à créer pour TLS 1.0 et TLS 1.1 et les dossiers client et serveur.

- Fermez l’éditeur.

- Ouvrez le gestionnaire de configuration de SQL Server.

- Cliquez sur l’option Services SQL Server.

- Arrêtez et démarrez le service de SQL Server (MSSQLSERVER).

- Fermez l’application Gestionnaire de configuration de SQL Server.

- Téléchargez l’outil Nmap depuis Google et installez-le dans le système.

- Ouvrez l’invite de commande et saisissez la commande ci-dessous : nmap -script ssl-enum-ciphers -p 1433 localhost

- Appuyez sur le bouton Entrée du clavier.

- Vérifiez que seuls les messages TLS 1.2 et supérieurs sont affichés dans l’invite cmd.

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Version non prise en charge de Microsoft SQL Server

Mis à jour le 17 septembre 2024

CONTEXTE

L’installation d’un numéro de version particulier de Microsoft SQL n’est plus prise en charge, ce qui n’entraîne pas de nouveaux correctifs de sécurité pour le produit. Les installations non prises en charge suivantes de Microsoft SQL Server ont été détectées :

Version installée : 13.0:4259.0 Édition Express

Chemin d’installation : C:\Program Files\Microsoft SQL Server\MSSQL13.MSSQLSERVER\MSSQL\Binn

Instance : MSSQLSERVER

Version minimale prise en charge : 13.0:6300.2 (2016 SP3)

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Veuillez effectuer une mise à niveau vers une version de Microsoft SQL actuellement prise en charge. La bonne version de Microsoft SQL à télécharger est disponible : https://www.microsoft.com/en-us/download/details.aspx?id=103440.

L’article KB de Microsoft contenant des informations sur les mises à jour est disponible ici : https://learn.microsoft.com/en-us/troubleshoot/sql/releases/sqlserver-2016/servicepack3.

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Authentification Microsoft Windows LM / NTMv1 activée

Mis à jour le 17 septembre 2024

CONTEXTE

L’hôte distant est configuré pour tenter LM et/ou NTLMv1 pour l’authentification sortante, et ces protocoles utilisent un cryptage faible. Un attaquant distant capable de lire les paquets LM ou NTLMv1 challenge et response pourrait exploiter ceci pour obtenir le hash LM ou NTLM d’un utilisateur, permettant à un attaquant de s’authentifier en tant qu’utilisateur. Pour plus d’informations, veuillez consulter les sections suivantes : https://www.tenable.com/plugins/nessus/63478.

PRODUITS CEPHEID AFFECTÉS

Les clients Infinity utilisant le logiciel GeneXpert Xpertise 6.8 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

- Sur le système où le correctif doit être installé, dans la barre de recherche Windows, saisissez « Éditeur de registre » et ouvrez l’Éditeur de registre.

- Accédez à l’emplacement HKLM\SYSTEM\CurrentControlSet\Control\Lsa\LmCompatibilityLevel et mettez à jour le niveau LmCompatibilityLevel comme « 1 »

Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Notification de vulnérabilité critique : CVE-2024-21409 couvrant la notification de mise à jour du cadre .NET

Mis à jour le 17 septembre 2024

CONTEXTE

Il manque une mise à jour de sécurité à l’installation de Microsoft .NET Framework sur l’hôte distant et elle est affectée par la vulnérabilité d’exécution du code distant. Des informations supplémentaires sont disponibles sur la page Web de Microsoft ou dans la base de données nationale des vulnérabilités :